Профессия специалист (инженер) по защите информации

Содержание:

- Что почитать по теме

- Курсы и сертификаты

- Какими качествами должен обладать безопасник

- Какие главные киберугрозы существуют сегодня?

- Особенности профессии

- Охранные системы

- Какие перспективы для обладателя профессии информационная безопасность

- Перспективы трудоустройства по профессии

- Как получить свою первую работу в ИБ

- Чем занимаются представители такой профессии

- Менеджер

- На какую работу можно устроиться

- Монтажник сетей

- Что нужно знать для старта работы

- Важные качества

- Частные службы охраны (установка оборудования)

- Топ очных курсов

- Повышение квалификации по защите информации

- Информационная безопасность (ИБ)

Что почитать по теме

- Scott Donaldson. Enterprise CybersecurITy: How to Build a Successful Cyberdefence Program Against Advanced Threats — шаблон/методичка для создания плана внедрения системы ИБ. Актуальна для крупных компаний и промышленных предприятий. Но даже если работаете в малом бизнесе — полезна для понимание общей картины создания защиты.

- Jim Bird. DevOpsSec — книга рассказывает о том, как построить процессы внедрения ИБ, не заставляя разработчиков и тестировщиков страдать.

- RTFM: Red Team Field Manual — подборка сценариев взлома для пентестеров от компании, которая зарабатывает на «белом» хакинге.

- SecurITy for Web Developers — популярные методы взлома и защиты веб-страниц.

- Михаэль Кофлер «Linux. Установка, настройка, администрирование» — поможет разобраться в принципах работы и администрирования на Linux.

Курсы и сертификаты

Конечно, сейчас существует огромное число онлайн-ресурсов, которые могут помочь развивать hard и soft skills

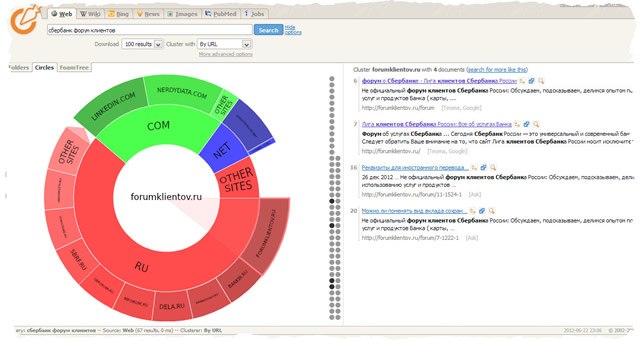

В первую очередь, стоит обратить внимание на журнал «Хакер», Habr.com, SecurityLab.ru, Anti-Malware.ru, Tproger.ru, блоги профильных компаний. Есть интересные каналы на YouTube

Есть и специализированные лекции, которым стоит уделить внимание, записи митапов OWASP, видео с профильных конференций, CTF, HighLoad и много чего еще.

Прохождение курсов и подготовка к сдаче экзамена на сертификат (Offensive Security Certified Professional, CCNA Security и др.), во-первых, помогают структурировать полученные ранее знания, во-вторых, дают шанс узнать что-то новое. Ну и третье: наличие сертификатов является большим плюсом в резюме, поэтому к ним следует подходить серьезно. Есть различные платформы с онлайн-обучением, по итогам которого можно попасть на стажировку или даже трудоустроиться.

Поэтому, дорогой друг, все в твоих руках! Сейчас, как никогда, у тебя есть огромное количество ресурсов для саморазвития. Пробуй! И все получится.

- Повышение осведомленности сотрудников компаний в вопросах ИБ

- Международная организация по стандартизации

Какими качествами должен обладать безопасник

Сами безопасники говорят, что основное качество представителей профессии информационная безопасность — любопытство.

Необходимы специалисту и такие свойства личности, как:

аналитический склад ума;

математические способности;

внимание к деталям;

способность оперировать большими объемами информации;

терпение;

устойчивость к стрессовым ситуациям;

методичность;

любовь к постоянному саморазвитию;

ответственность;

умение работать в команде.

Специалист по информационной безопасности обладает особым складом ума, характера и мышления, поэтому далеко не каждый человек может успешно трудиться на этом поприще. Вот почему своевременная профориентация поможет избежать ошибок в принятии решений.

Какие главные киберугрозы существуют сегодня?

Оборот киберпреступности сегодня можно сравнить с торговлей оружием, наркотиками и проституцией. Можно выделить два главных вида киберугроз — «APT-группы» (APT — advanced persistent threat — сложные кибератаки, направленные на конкретные лица, компании или государства, ред.) и финансовую киберпреступность — традиционный криминал. «APT-группы» — это кибершпионы и диверсанты, зачастую спонсируются каким-либо государством. Они имеют довольно сложную структуру: одни разрабатывают вредоносное ПО, другие выступают в роли операторов, третьи составляют фишинговые письма, четвертые их рассылают. Это не два человека в бункере, как некоторые могут подумать.

Среди традиционных киберпреступников можно выделить группы, специализирующиеся на атаках на банки. Например, Cobalt в основном ориентирован на банки Евросоюза.

Что касается актуальных киберугроз, в моем личном рейтинге сейчас шифровальщики занимают самое первое место — их слишком много, и они проводят огромное количество атак. Сейчас они даже опережают «APT-группы» по массовости и по размеру ущерба. Среди вымогателей в Европе, США и Азии сегодня в тренде полномасштабные атаки на огромные сети компаний с 30 000 — 40 000 компьютеров и оборотами в миллиарды долларов. За дешифровку мошенники просят миллионы долларов, но не факт, что даже заплатив выкуп, жертва сможет расшифровать свои данные.

Самая большая проблема заключается в том, что крупные компании не из банковской сферы сегодня не готовы к подобным атакам — пару лет назад они вообще думали, что не представляют интереса для хакеров. Поэтому сейчас киберпреступники используют в отношении таких компаний те же методы, что и Cobalt пару лет назад. Например, большинство операторов шифровальщиков стали использовать инструменты, которые применяют специалисты по кибербезопасности во время тестов на проникновение: Cobalt Strike, CrackMapExec, PowerShell Empire, PoshC2, Metasploit. Частой практикой среди злоумышленников стало использование банковских троянов на этапе пробива — первичного заражения и проникновения в сеть, а перед тем, как зашифровать информацию, они выгружают важные для жертвы данные.

К сожалению, компании небанковской сферы после атаки не всегда предпринимают решительные действия по реагированию на инцидент и предотвращению новых угроз. Например, крупная австралийская логистическая компания Toll Group за три месяца столкнулась с атакой дважды. После первого инцидента они не сделали практически ничего, чтобы защитить компанию, и на них напали еще раз, только уже другая группа хакеров. Ущерб был огромен.

Особенности профессии

Функциональные обязанности специалиста по информационным системам можно разделить на 3 этапа:

- Создание и сопровождение информационных систем:

- переговоры с заказчиком с целью выяснения его требований к информационной системе;

- сбор информации для моделирования предметной области проекта и требований будущих пользователей системы;

- составление совместно с заказчиком технического задания на разработку информационной системы;

- разработка информационной системы и взаимодействие со всеми участниками проекта в ходе работы;

- развертывание рабочих мест информационной системы у заказчика;

- установка и настройка прикладного программного обеспечения, необходимого для функционирования системы;

- настройка технического оборудования, участвующего в работе системы;

- интегрирование информационной системы с техническим обеспечением заказчика;

- проведение внутреннего тестирования системы с настройкой параметров;

- опытная эксплуатация информационной системы на предприятии;

- ликвидация претензий пользователей системы после опытной эксплуатации;

- выявление и устранение ошибок в процессе работы.

- Техническая поддержка:

- проведение инсталляции информационной системы;

- сопровождение системы в ходе эксплуатации;

- кодирование ПО в определенных рамках поставленных задач;

- разработка инструкций по эксплуатации и технической документации.

- обучение пользователей информационной системы приёмам работы с ней; консультирование пользователей информационной системы;

- создание презентаций и демонстрационных версий системы;

- составление отчета по результатам обучения.

На каждом этапе может работать группа специалистов, в зависимости от объёма предприятия и поставленных задач.

Охранные системы

Например, мужчины довольно часто устраиваются в разные фирмы по охране объектов. Можно сказать, работают охранниками. Только не теми, что стоят в супермаркетах или в торговых центрах.

Вам интересна «компьютерная безопасность» (специальность)? Где работать по данному направлению по выпуску? В любой охранной службе. Обычно выпускникам рассматриваемого направления достается наиболее приятная работа — монтаж охранного оборудования, а также слежение за объектами при помощи камер.

То есть за среднюю заработную плату вы будете сидеть в кабинете за компьютерами и следить за порядком в том или ином месте. При нарушениях — сообщать соответствующим лицам. Самостоятельно принимать меры придется крайне редко. Где-то и вообще данной обязанности нет. Плюс ко всему, вакансия отличается гибким графиком и возможностью карьерного роста. Так что многие останавливаются именно на работе в службах охраны. Но это еще не все, что можно предложить. Существует очень много разных вакансий, которые открыты перед выпускниками. Какие именно?

Какие перспективы для обладателя профессии информационная безопасность

Подготовка в каких-либо ВУЗах по профилю практически ничего не даст. Дипломированный студент без опыта и дополнительных знаний не имеет никаких перспектив. Можно рассчитывать на место в молодой бизнес компании с усредненной зарплатой и стандартным соцпакетом. Для улучшения возможных шансов получить достойную работу нужно совершенствовать имеющиеся знания и навыки, создавать возможные решения актуальных проблем в областиIT-безопасности.

Без послужного списка работодатели готовы нанять выпускника с рекомендациями от частных заказчиков, наличием сторонних сертификатов, которые подтверждают знания и навыки. Участие в олимпиадах, конкурсах и отборочных собеседованиях значительно повышают шансы. Карьерный рост от штатного сотрудника до главы отдела по ИБ возможен после выпуска удачных проектов, повышении квалификации.

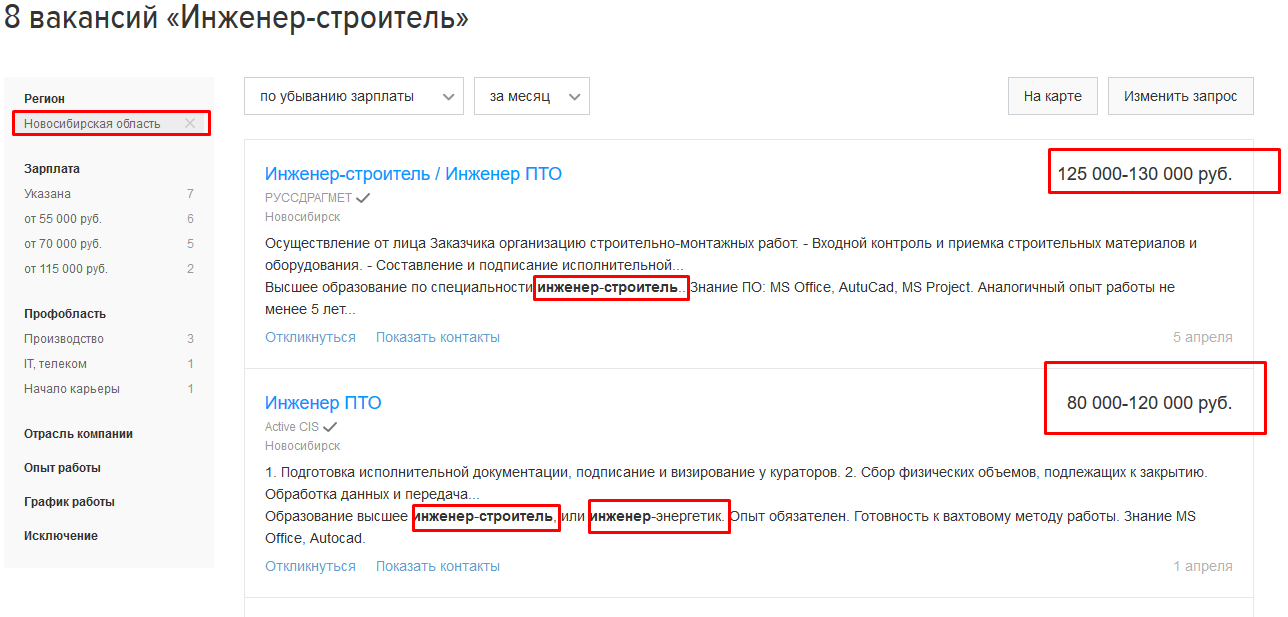

Перспективы трудоустройства по профессии

Выпускники направления востребованы в госструктурах, частных компаниях, на производственных предприятиях и в организациях, которые занимаются исследовательской деятельностью. Профессионал сможет найти работу в ПФР, Федеральном казначействе, ФСБ, органах МВД, УФМС, МЧС. Также специалисты подобного плана нужны в медицинских учреждениях, финансовых и кредитных организациях.

Круг должностей, которые сможет занять выпускник с дипломом бакалавра, достаточно велик:

- администратор базы данных,

- инженер по защите информации,

- специалист в сфере IT,

- разработчик баз данных,

- специалист программно-аппаратной защиты информации,

- специалист SAP,

- программист.

Уровень дохода молодого специалиста предопределяется местом работы и направлением деятельности. Она может быть эксплуатационной, проектно-технологической, организационно-управленческой, экспериментально-исследовательской. Для выпускника с дипломом бакалавра зарплата может составлять 40 тысяч. Если же профессионал доказывает свою состоятельность и становится незаменимым специалистом, ему готовы платить и от 100 тысяч рублей.

Как получить свою первую работу в ИБ

Чаще всего в учебном заведении дают фундаментальные знания, а вот развитие в практической области — задача самого молодого специалиста. При этом работодатель традиционно ищет уже сколько-нибудь опытного сотрудника. Что делать в таком случае? Один из наиболее доступных и эффективных способов получить опыт — стажировка. На деле оказывается, что очень небольшое число выпускников (всего 17% участников опроса) проходили практику или стажировались в профильных компаниях. Однако именно стажировка — отличная возможность лучше узнать профессию, которая кажется наиболее интересной и перспективной, выяснить, верное ли мнение о ней сложилось. И к счастью, практически все компании в отрасли запускают стажировки в тех или иных форматах. Чаще всего они проходят летом, но бывают и во время учебного года. Выбирать стажировку стоит учитывая специфику компании; иными словами, учиться надо у лучших в своем деле. Например, возьмем направление compliance: составляем список профильных компаний (прежде всего, это большая четверка аудиторских и консалтинговых организаций ― Deloitte, PWC, Ernst & Young и KPMG, но есть и ряд других успешных игроков), внимательно изучим публичную информацию о них ― узнаем сроки стажировок, условия участия. У нас получится такая таблица.

По другим специализациям и направлениям список формируется аналогичным образом. Кстати, искать стажировки можно в профильных группах в соцсетях и телеграм-каналах. Даже если стажировка в компании закончилась, стоит все равно изучить требования, сроки, условия — и внести это в свой список на будущее: многие организации проводят стажировки ежегодно.

После того как карта сформирована, стоит обратить внимание на требования к соискателям: как правило, там описан уровень необходимых знаний; если в знаниях есть пробелы, а до начала стажировки еще есть время, эти пробелы можно попытаться восполнить самостоятельно, хотя бы на базовом уровне. Эти знания нужно продемонстрировать на собеседовании перед стажировкой

Не стоит рассчитывать на поблажки лишь на том основании, что вы пока студент: умение освоить нужную информацию самостоятельно вполне может оказаться конкурентным преимуществом.

Следующий шаг, очень важный — подача резюме. Главная цель — рассказать о ваших hard skills. Кроме того, должна быть указана общая информация (имя, образование, контактные данные), а также области профессиональных интересов. Ну и конечно, в резюме стоит включить информацию о ваших личных качествах, но без лишних деталей.

После каждого собеседования стоит резюмировать вопросы, которые вызвали затруднения, чтобы тщательнее изучить тему и блеснуть в следующий раз. Ну а уже после стажировки ее саму стоит тоже внести в резюме: это сыграет на руку при дальнейшем трудоустройстве.

Чем занимаются представители такой профессии

Зачатки профессии были заложены на момент Великой Отечественной войны – криптография. На сегодня функции и потенциал технологий стремительно прогрессируют и буквально кишат уязвимостями. Хакеры или взломщики торгуют информацией, и, профессионал в области ИБ по сути тот же хакер, действующий в рамках закона. Белые хакеры востребованы на рынке труда, что подчеркивает нехватку перспективных на практике профессионалов.

После прохождения обучения деятельность программиста по информационной безопасности начинается с запроса на оценку качества проекта. Далее такой программист начинает сбор данных, анализирует возможных рисков, тестирует или вносит правки в проект.

В круг обязанностей входит:

- руководство над межсетевыми экранами Kerio и Cisco, которые являются обязательными инструментами,

- ведение отчетной документации по проекту или заказу,

- слежение за серверами защиты, удаление вредоносного кода,

- проектирование и настройка программ, проектов по защите информации,

- настройка и анализ логов, коммутационных установок,

- создание скриптов для оптимизации ОС, ПО,

- контроль за выходом и изучение уязвимостей вышедших обновлений ОС,

- поиск и устранение уязвимостей в системе безопасности компании.

В итоге фирмы нанимают эксперта, который имеет навыки программирования, тестирования, анализа и защиты информации креативными способами. Творческий потенциал и математический склад ума инженера являются составляющей навыков, с помощью которой программист решает задачи.

Белый хакер взаимодействует со спецслужбами, госорганами, коммерческими и государственными компаниями. Нередко встречаются самозанятые программисты по информационной безопасности. Штатный сотрудник занимает независимую должность. В крупных корпорациях для отдела по информационной безопасности набирают команду программистов. От качества работы специалиста зависит безопасность информации продукта компании, личных данных сотрудников, банковских счетов. При утечке данных акции компании, конфиденциальная жизнь работников будут под угрозой.

Менеджер

По правде говоря, в большинстве случаев для всех специальностей имеются одинаковые вакансии. За небольшим исключением. Так что многие выпускники начинают собственную карьеру с работы менеджером по продажам.

Вообще на данную должность можно устроить работать даже без высшего образования. В последнее время она стала популярна среди школьников (от 16 лет), а также студентов. Карьерный рост тут вряд ли предвидится, зато вы будете иметь стабильный заработок. Если удастся попасть в хорошую компанию, то можно будет не менять место работы долгий промежуток времени. А то и вовсе всю жизнь работать в одном месте. И это радует многих.

Только на практике менеджеры требуются всегда и везде. Наблюдается огромная текучка кадров. Ведь со временем хочется как-то развивать свою карьеру, что в качестве менеджера почти невозможно. «Компьютерная безопасность» (специальность) — это не то направление, которое потребует от вас работы менеджером. Ведь не для этого обучаются 5 лет. Хотя бывают и исключения.

На какую работу можно устроиться

- Анти-фрод аналитик – задействован в финтех-компаниях и банковской сфере. Обеспечивает безопасность проведения онлайн-транзакций для физлиц. Отслеживает и устанавливает ограничения по числу покупок и объемы трат с банковских карт, анализирует покупки для нахождения подозрительных онлайн-операций.

- Пентестер – специалист, занимающийся тестированием систем. По долгу службы он должен пытаться украсть данные, чтобы выявить уязвимости опытным путем и улучшить безопасность. Пентестеров обычно привлекают к работе крупные финансовые и IT-компании, ежедневно обрабатывающие большие массивы данных. Для работы пентестером требуются углубленные познания в работе операционных систем, сетей и их уязвимостей.

- Аналитик кода или специалист по реверс-инжинирингу. Занимается подробным изучением программного кода, чтобы выявлять потенциальные угрозы для проведения кибератак и давать рекомендации по повышению уровня защиты системы. Чтобы занять эти должности, нужно хорошо владеть языками программирования ASM, C++ и Python, а также изучить популярные виды уязвимостей.

- Форензик – человек, занимающийся расследованием киберпреступлений. Обычно представителей этой профессии нанимают для выполнения какой-то разовой проблемы. Чаще всего им предстоит иметь дело со взломанными серверами, СУБД, десктопами. Задача форензик-специалиста состоит в нахождении следов проникновения, восстановлении цепочки событий, выявлении нарушений. Он занимается сбором улик и разоблачением хакерских группировок, владеет популярными языками программирования и понимает, как киберпреступники обходят существующие системы защиты.

- Разработчик СЗИ – систем защиты информации. В этой профессии придется совмещать знание средств защиты данных с навыками программиста. Требуется знать языки CI/CD, фреймворки, антивирусы, системы DLP, облака MS Asure или AWS. Задача: создать корпоративную систему защиты и предотвращать кибератаки.

Монтажник сетей

Итак, вы освоили или планируете закончить направление «Информационная безопасность автоматизированных систем». Кем работать после выпуска? В вузе вам на этот вопрос не дадут внятного ответа. Но на практике можно понять, куда вы сможете устроиться.

Например, выпускник данной специальности сможет работать монтажником сетей. Преимущественно компьютерных. Как правило, таких специалистов очень охотно берут к себе разные интернет-провайдеры. Вашей задачей будет осуществление контроля, безопасности и стабильности работы главного сервера.

Иными словами, если вы освоили направление «Информационная безопасность», кем работать — не знаете, то можете обратиться к известным интернет-провайдерам. Там вам быстро подберут должность

Причем монтаж сетей — это очень важное и трудное занятие, но не особо прибыльное. Поэтому придется подыскать какой-нибудь другой вариант

Разумеется, если вы не выбрали монтажника в качестве профессии.

Что нужно знать для старта работы

Много теории. Например, на курсах рассказывают много про особенности проектирования, про возможные уязвимости, но нет практических заданий

Это плохо — важно, чтобы вы могли сразу попробовать атаковать или защищаться.

Только сети — если посмотреть на структуру таких курсов, то окажется, что это учёба для системных администраторов. Ничего плохого в этой профессии нет, но она всё-таки отличается от специалиста по ИБ

Сисадмин настраивает сеть, заботится о работоспособности парка техники, даже настраивает процесс непрерывной интеграции продукта вместе с DevOps. Специалист по ИБ же во всех этих процессах участвует с точки зрения внедрения системы защиты. Это разные профессии.

Только взлом — на таких курсах много практической информации, и это хорошо. Но не забывайте, что сейчас работодатель платит в основном за внедрение защиты, а не только за пентесты.

Стек навыков

- Настроить сетевой стек.

- Провести аудит системы, проанализировать, какое место уязвимое.

- Атаковать сетевые ресурсы популярными способами и настроить систему защиты от таких атак.

- Настроить систему мониторинга и систему предупреждения о проблемах.

- Учитывать человеческий фактор в построении защиты.

Стек инструментов

- Linux — сделайте свою сборку, почитайте о популярных уязвимостях самой системы и внутренних программ.

- Windows — пригодится умение настраивать как пользовательские, так и серверные решения. Знать, как проводить атаки через обновления, подмену драйверов или служебных утилит.

- DLP — попробуйте популярные технологии защиты утечек данных. Проще говоря, это программы, которые умеют блокировать запись на флешку или отправку в соцсети или на почту определенных видов данных. Например, Sophos или McAfee DLP

- IDS — системы выявления сетевых атак. Такие инструменты, если их грамотно настроить, сообщат о срабатывании определённого правила. Например, попытки неавторизованного доступа или повышения прав определённого пользователя.

- SIEM — система, которая в реальном времени анализирует события в сетевых устройствах и реагирует при появлении настроенного правила. Проще говоря, смотрит, изменилось ли что-то в настройках, и если да — делает то, что придумал специалист по ИБ. Можно потрогать решения Splunk, IBM и LogRhythm.

- Kubernetes. Если вы умеете разворачивать кластер Kubernetes, работать с конфигурацией и сетевой безопасностью, то шансы устроиться стажером в любую облачную компанию повышаются в разы.

Важные качества

Аналитический ум;

системное мышление;

коммуникабельность;

способность работать с группами людей;

умение создать конструктивное взаимодействие IT-специалистов и пользователей системы;

внимание к деталям;

ответственность;

дисциплинированность;

знание английского языка для чтения технической литературы.

Профессиональные навыки

знание архитектуры и функционирования современных информационных систем;

знание принципов анализа и хранения баз данных;

владение основами и языками программирования, современными методами тестирования информационных систем;

знание стандартов автоматизации различных процессов (ERP, CRM, MRP, ITIL, ITSM и др.);

умение быстро вникать и понимать предметную область проектируемой информационной системы;

желательно знание основ экономической деятельности и менеджмента предприятия;

умение работать с информацией: сбор, обработка, анализ.

Частные службы охраны (установка оборудования)

Например, если вам не особо хочется работать охранником, но хоть как-то «приписать» себя к этой профессии желание есть, то можете устроиться на рабочу в частную службу охраны (например, предприятий). Кем именно стоит туда идти? К примеру, мастером по установке отслеживающего оборудования.

Каковы будут ваши обязанности? Приехать по месту заказа услуг, установить оборудование, подключить его, проверить работоспособность и настроить (при надобности). И это все. Некоторым может показаться, что ничего сложного тут нет. Но на деле все обстоит немного иначе — некоторые работники не способны, к примеру, правильно подключить камеры к «серверу» или компьютеру, где будет отображаться видеозапись всего происходящего.

Кроме того, иногда придется оказывать помощь по просмотру записей, сделанных на камеры слежения. Особенно это актуально тогда, когда охранник на рабочем месте не умеет обращаться с подобным оборудованием. В общем, работа мастером по установке систем слежения — это тоже очень престижно. Особенно если вы хорошо знаете свое дело.

Топ очных курсов

Списки учебных центров, которые прошли необходимые согласования в ФСТЭК или ЦЛСЗ ФСБ, публикуются на сайтах этих структур. Хорошие программы профессиональной переподготовки по информационной безопасности в очной или очно-заочной форме можно пройти в следующих лицензированных образовательных организациях:

| Название учебного центра | Особенности курса | Стоимость обучения |

|---|---|---|

| «Академия АйТи» | Центр располагается в Москве, но имеет учебные аудитории во многих городах России. Курс рассчитан на 512 академических часов, реализуется в формате «Коннект+» – сочетание очного и онлайн-обучения. Группы набираются 2 раза в год. Программа согласована с ФСТЭК, ФСБ и УМО по образованию в сфере информационной безопасности (УМО ИБ). | 59 900 рублей |

| НОУ ДПО «Центр повышения квалификации специалистов по технической защите информации» (Воронеж) |

Располагает тремя учебными программами:

Все учебные планы имеют одинаковую нагрузку – 504 часа. Установочная и заключительная сессии проводятся очно и предполагают 6 часов аудиторных занятий и 3 часа самостоятельной работы в день. Между сессиями слушатели учатся самостоятельно. |

В зависимости от программы:

№14 – 89 000 рублей. |

| ЧУ ДПО «Региональный центр безопасности» (Рязань) |

Реализует 3 актуальные программы, согласованные с ФСТЭК, по защите сведений ограниченного доступа, не составляющих гостайну. Учебная нагрузка – 414, 470 и 706 академических часов. Также имеется один курс, согласованный с ФСБ и УМО ИБ – «Организация криптографической защиты конфиденциальной информации». Его объем – 503 часа. |

Рассчитывается индивидуально |

| Учебный центр «Информзащита» (Москва) |

Имеет 2 программы:

Первая прошла согласование с ФСТЭК, вторая – с ФСТЭК, ФСБ и УМО ИБ. |

Первая программа – 98 000 рублей. Вторая – 120 000 рублей. |

| (Москва) | Предлагает 2 очные программы переподготовки по информационной безопасности свыше 500 часов. Они практически идентичны и лишь незначительно отличаются объемом. Набор в группы проводится ежемесячно. Обучение длится 3,5 месяца. | 120 и 180 тысяч рублей. |

| Учебный центр «Центр безопасности информации» (Королев) | Учебный план согласован с ФСТЭК и имеет объем 504 академических часа. Прием идет на базе не только высшего, но и среднего профессионального образования. Занятия начинаются ежемесячно. | 90 000 рублей |

| Учебный центр «Спецпроект» (Санкт-Петербург) |

Располагает тремя программами. Две из них согласованы с ФСТЭК:

Третья прошла согласование в ЦЛСЗ ФСБ – «Организация и технология защиты информации» (502 часа). Занятия проводятся специалистами предприятий-разработчиков систем информационной защиты, сотрудниками ФСБ и ФСТЭК, преподавателями вузов Санкт-Петербурга. |

Информация предоставляется по запросу при подаче заявки на обучение |

| Северо-Западный центр комплексной защиты информации (Санкт-Петербург) | Учебный план одобрен экспертами НИИ проблем технической защиты информации ФСТЭК. Объем программы – 512 часов. Зачисление проводится только на базе высшего образования. Набор групп – дважды в год. | Рассчитывается индивидуально |

Помимо специализированных центров ДПО, согласованные курсы профессиональной переподготовки по направлению «Информационная безопасность» организуются в ряде государственных инженерно-технических вузов. Среди них – МИФИ, Томский университет систем управления и радиоэлектроники, Нижегородский университет им. Лобачевского, Алтайский технический университет им. Ползунова и другие.

Повышение квалификации по защите информации

Работнику бизнес-компании нужно постоянно повышать квалификацию. Чтобы оставаться ценным сотрудником необходимо изучать сторонние ресурсы, проходить сертифицированные тестирования, подрабатывать частными заказами, читать профильную литературу. Крупные организации устраивают тренинги, конференции, олимпиады и зарубежные поездки для повышения квалификации сотрудников.

Гиганты IT-сферы расширяют круг специализаций, поэтому стараются набрать штат дипломированных и перспективных работников с малым уроном для организации. Компании ежегодно устраивают хакатоны или профессиональные конкурсы, ярмарки, где удача или знания помогают программистам получить высокооплачиваемую должность. Участникам мероприятий выдают сертификаты, которые существенно увеличивают шансы найти работу.

Информационная безопасность (ИБ)

Специалист по кибербезопасности обеспечивает конфиденциальность сведений о пользователях и всей компании, создает методы по предотвращению утечек данных.

Права и обязанности утверждены в доктрине информационной безопасности.

В обязанности специалиста входят:

- Регулярный анализ состояния локальной сети, и составление отчета по результатам проверок.

- Устранение уязвимостей, результатов взломов и атак вирусов.

- Создание системы по предотвращению кибератак.

- Проведение инструктажа персонала предприятия о возможных угрозах и новейших способах защиты данных.

Специалист по информационной безопасности постоянно самообразовывается, так как злоумышленники придумывают новые способы по взлому или заражению вирусами. В профессии нужны навыки в технической сфере и коммуникации, так как необходимо регулярно составлять отчеты о кибератаках и новейших системах защиты.

Профессиональные компьютерные программы имеют англоязычный интерфейс, поэтому специалист должен знать английский язык.

Специальность востребована во всех сферах и предприятиях, где используются цифровые технологии.