Двойная аутентификация вконтакте

Содержание:

- Как взламывают ВКонтакте?

- Как зайти без проверки безопасности?

- Как обезопасить любую учётку

- Ошибка № 3. Отключение второго фактора без запроса одноразового пароля.

- Беспарольная аутентификация

- Аутентификация в соцсетях

- Какая аутентификация является двухфакторной

- Как создать и просмотреть набор резервных кодов

- Что такое двухфакторная аутентификация и зачем она нужна

- Безопасность ВКонтакте. Двухэтапная аутентификация вконтакте

- В чем разница между двухэтапной и двухфакторной аутентификацией

Как взламывают ВКонтакте?

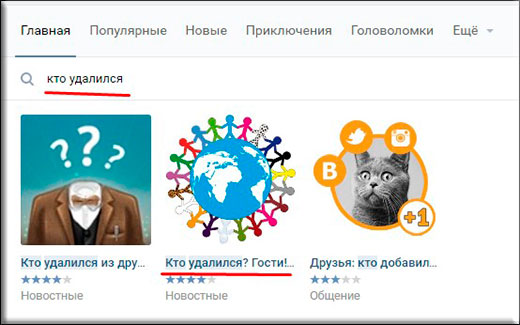

Но в нашем случае взломщик, укравший личность моей подруги, слишком торопился. Он добавил всех друзей из списка контактов взломанного аккаунта в одну беседу. Как часто Вы создаете беседу со всеми-всеми своими друзьями, родственниками, коллегами и соседями?

Жертва взлома репостит ссылку на документ. Группа, разместившая ссылку, явно создана наспех самим взломщиком – нечитабельное название, отсутствие аватарки просто кричит об этом.

Данная ссылка ведет на простенький сайт, созданный всего неделю назад. На страничке бегло объявляют о розыгрыше дорогого смартфона, а среди конкурсантов Вы действительно видите имя и фамилию своей знакомой.

Кстати, если в поисковой строке вставить любое другое имя, то и имя в списке конкурсантов также изменится.

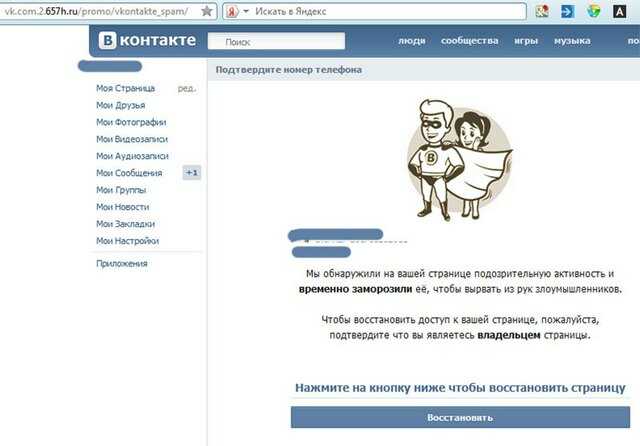

При нажатии на любую ссылку открывается окно с просьбой авторизоваться в социальной сети ВКонтакте. А вот и настоящая цель злоумышленника. Ненастоящее окно авторизации говорит о том, что настоящая цель этого фишингового сайта – заполучить Ваши логины и пароли для входа.

Данный метод взлома очень и очень простой. Злоумышленник пока еще не пытается в личной беседе уговорить Вас перевести ему немного денег, не договаривается о встрече, попутно прося положить денег на счет телефона для созвона или не пытается получить Ваши личные фотографии для шантажа. Большинство действий происходит автоматически, а в результате на руках у взломщика оказывается база логинов и паролей невнимательных пользователей.

Как зайти без проверки безопасности?

Вы не являетесь владельцем страницы? Зашли в профиль другого человека? Тогда вам никак не обойти проверку. Можно не надеяться самостоятельно пройти данный этап, если не обладаете специальными знаниями.

Конечно, в интернете можно встретить ряд программ. Но как показывает практика, они полностью бесполезны. Как обойти проверку безопасности ВКонтакте с помощью софта при взломе знают исключительно хакеры.

Скачивание и установка приложений подвергает опасности ваш компьютер. Они не только не помогут обойти этот этап, пользователь получит вирусы на ПК и может потерять все личные данные, деньги с банковских карт.

К различным программам стоит относиться с недоверием. В большинстве случаев в интернете предлагают «пустышки» с троянами. Найти действительно стоящий софт для обхода непросто.

Вы не взломщик и хотите зайти на страницу друга, который сам предоставил учетные данные? Тогда достаточно уточнить у него номер телефона, привязанный к профилю. Введите цифры в форму и получите доступ к странице.

Как обезопасить любую учётку

Во-первых, проверьте пароль на повторения. Такая довольно полезная фишка появилась еще в iOS 12.

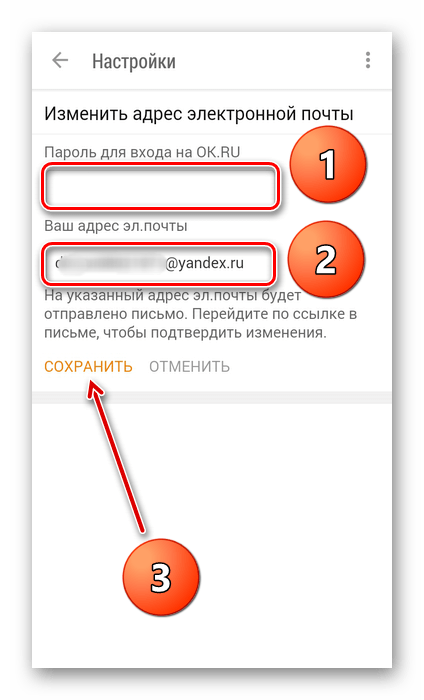

Перейдите по пути Настройки – Пароли и учетные записи – Пароли сайтов и программ. Авторизуйтесь при помощи Face ID или Touch ID и введите название сайта в окне поиска.

Если пароль будет неоригинальным (повторяться с другими сайтами и сервисами), iPhone подскажет это.

Во-вторых, настройте скрытие текста сообщений, чтобы их не смогли прочитать без разблокировки смартфона.

Перейдите в меню Настройки – Уведомления – Показ миниатюр и измените параметр на Если разблокировано или Никогда.

Если смартфон окажется в чужих руках, то злоумышленники не смогут получить приходящий по СМС или в уведомлении пароль для авторизации.

В-третьих, установите пароль на СИМ-карту.

Эта опция доступна по пути Настройки – Сотовые данные – SIM-PIN. Простой четырехзначный пароль не позволит мошенникам использовать сим-карту в другом телефоне для получения одноразового пароля по СМС.

Эти три простых шага позволят минимизировать риск потери доступа к своим учётным записям на сайтах и сервисах с двухфакторной аутентификацией.

Ошибка № 3. Отключение второго фактора без запроса одноразового пароля.

Здесь все понятно из названия. При отключении второго фактора, достаточно ввода пароля, OTP не запрашивается.

Чем это опасно?

Если для отключения двойной аутентификации Вконтакте достаточно только ввода пароля, теряется сама суть двухфакторной аутентификации. А суть двухфакторной аутентификации заключается в том, что недостатки одного фактора перекрываются преимуществами другого. В vk.com это фактор знания (пароль) и фактор владения (телефон). Это было придумано для того, чтобы компрометации одного из факторов не было достаточно для получения доступа к аккаунту. Если у злоумышленника есть ваш пароль, для взлома аккаунта ему не будет хватать одноразового пароля, и наоборот, если он завладел вашим телефоном, то ему нужно будет дополнительно узнать пароль.

Здесь же получается, что достаточно узнать пароль пользователя, чтобы попросту отключить второй фактор аутентификации. По сути, это превращает двухфакторную аутентификацию Вконтакте в однофакторную.

Вконтакте предлагает своим пользователям очень удобную функцию “Снять подтверждение с текущего браузера”. Я уверен, что функция пользуется популярностью и пользователи отключают подтверждение, как минимум, дома, и на работе. Более того, у большинства пользователей пароли сохранены в браузерах, где их можно легко просмотреть и скопировать.

Представим такую ситуацию, ваш коллега решил над вами подшутить. Пока вас не было на рабочем месте, он зашел к вам на компьютер, посмотрел в браузере сохраненные пароли, вошел в VK и отключил 2FA. Теперь он сможет заходить в ваш аккаунт до тех пор, пока вы не заметите перемен, что может произойти совсем не скоро. Вы и раньше не вводили одноразовый пароль на тех устройствах, которыми чаще всего пользуетесь, значит для вас ничего не поменяется. А шутник-коллега получит полный доступ к вашему аккаунту, и никто не знает к чему это может привести.

Если бы не был исправлен баг с перевыпуском токена, когда при повторном выпуске токена секретный ключ не менялся, ситуация могла бы стать еще интересней! Ваш коллега, уже зная пароль, мог бы отключить 2FA, после чего опять подключить двухфакторную аутентификацию, увидел бы при этом секретный ключ, выпустил бы себе токен, идентичный вашему, и мог бы читать ваши сообщения до тех пор, пока жив ваш аккаунт.

Беспарольная аутентификация

Первой реакцией на термин «беспарольная аутентификация» может быть «Как аутентифицировать кого-то без пароля? Разве такое возможно?»

В наши головы внедрено убеждение, что пароли — абсолютный источник защиты наших аккаунтов. Но если изучить вопрос глубже, то выяснится, что беспарольная аутентификация может быть не просто безопасной, но и безопаснее традиционного входа по имени и паролю. Возможно, вы даже слышали мнение, что пароли устарели.

Беспарольная аутентификация — это способ конфигурирования процедуры входа и аутентификации пользователей без ввода паролей. Идея такая:

Вместо ввода почты/имени и пароля пользователи вводят только свою почту. Ваше приложение отправляет на этот адрес одноразовую ссылку, пользователь по ней кликает и автоматически входит на ваш сайт / в приложение. При беспарольной аутентификации приложение считает, что в ваш ящик пришло письмо со ссылкой, если вы написали свой, а не чужой адрес.

Есть похожий метод, при котором вместо одноразовой ссылки по SMS отправляется код или одноразовый пароль. Но тогда придётся объединить ваше приложение с SMS-сервисом вроде twilio (и сервис не бесплатен). Код или одноразовый пароль тоже можно отправлять по почте.

И ещё один, менее (пока) популярный (и доступный только на устройствах Apple) метод беспарольной аутентификации: использовать Touch ID для аутентификации по отпечаткам пальцев. Подробнее о технологии.

Если вы пользуетесь Slack, то уже могли столкнуться с беспарольной аутентификацией.

Medium предоставляет доступ к своему сайту только по почте. Я недавно обнаружил, что Auth0, или Facebook AccountKit, — это отличный вариант для реализации беспарольной системы для вашего приложения.

Что может пойти не так?

Если кто-то получит доступ к пользовательским почтам, он получит и доступ к приложениям и сайтам. Но это не ваша головная боль — беспокоиться о безопасности почтовых аккаунтов пользователей. Кроме того, если кто-то получит доступ к чужой почте, то сможет перехватить аккаунты в приложениях с беспарольной аутентификацией, воспользовавшись функцией восстановления пароля. Но мы ничего не можем поделать с почтой наших пользователей. Пойдём дальше.

В чём преимущества?

Как часто вы пользуетесь ссылкой «забыли пароль» для сброса чёртового пароля, который так и не смогли вспомнить после нескольких неудачных попыток входа на сайт / в приложение? Все мы бываем в такой ситуации. Все пароли не упомнишь, особенно если вы заботитесь о безопасности и для каждого сайта делаете отдельный пароль (соблюдая все эти «должен состоять не менее чем из восьми символов, содержать хотя бы одну цифру, строчную букву и специальный символ»). От всего этого вас избавит беспарольная аутентификация. Знаю, вы думаете сейчас: «Я использую менеджер паролей, идиот». Уважаю. Но не забывайте, что подавляющее большинство пользователей не такие техногики, как вы. Это нужно учитывать.

Беспарольная аутентификация хороша не только для пользователей, но и для вас как разработчика. Вам не нужно реализовывать механизм восстановления паролей. Все в выигрыше.

Если вы думаете, что какие-то пользователи предпочтут старомодные логин/пароль, то предоставьте им оба варианта, чтобы они могли выбирать.

Сегодня беспарольная аутентификация быстро набирает популярность.

Аутентификация в соцсетях

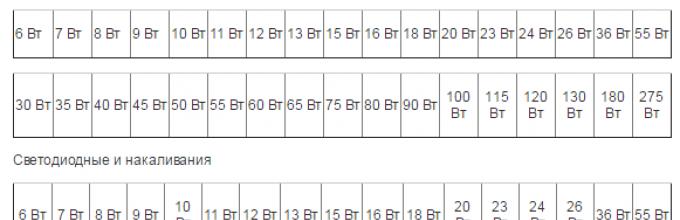

Уверен, эта картинка знакома всем:

Это часто называют аутентификацией в соцсетях (Social sign-in) или социальным логином (Social Login). Вы можете аутентифицировать пользователей по их аккаунтам в соцсетях. Тогда пользователям не придётся регистрироваться отдельно в вашем приложении.

Формально социальный логин — это не отдельный метод аутентификации. Это разновидность единой точки входа с упрощением процесса регистрации/входа пользователя в ваше приложение.

Лучшее из двух миров

Пользователи могут войти в ваше приложение одним кликом, если у них есть аккаунт в одной из соцсетей. Им не нужно помнить логины и пароли. Это сильно улучшает опыт использования вашего приложения. Вам как разработчику не нужно волноваться о безопасности пользовательских данных и думать о проверке адресов почты — они уже проверены соцсетями. Кроме того, в соцсетях уже есть механизмы восстановления пароля.

Как использовать

Как разработчик вы должны разбираться в работе этого метода аутентификации. Большинство соцсетей в качестве механизма аутентификации используют авторизацию через OAuth2 (некоторые используют OAuth1, например Twitter). Разберёмся, что такое OAuth. Соцсеть — это сервер ресурсов, ваше приложение — клиент, а пытающийся войти в ваше приложение пользователь — владелец ресурса. Ресурсом называется пользовательский профиль / информация для аутентификации. Когда пользователь хочет войти в ваше приложение, оно перенаправляет пользователя в соцсеть для аутентификации (обычно это всплывающее окно с URL’ом соцсети). После успешной аутентификации пользователь должен дать вашему приложению разрешение на доступ к своему профилю из соцсети. Затем соцсеть возвращает пользователя обратно в ваше приложение, но уже с токеном доступа. В следующий раз приложение возьмёт этот токен и запросит у соцсети информацию из пользовательского профиля. Так работает OAuth (ради простоты я опустил технические подробности).

Для реализации такого механизма вам может понадобиться зарегистрировать своё приложение в разных соцсетях. Вам дадут app_id и другие ключи для конфигурирования подключения к соцсетям. Также есть несколько популярных библиотек/пакетов (вроде Passport, Laravel Socialite и т. д.), которые помогут упростить процедуру и избавят от излишней возни.

Какая аутентификация является двухфакторной

Исходя из названия, аутентификация выполняется с помощью двух факторов, причем они обязательно должны быть разными! Продолжу рассказ своей аналогией – посмотрите внимательно на этот сейф.

Открыть его вы сможете, только если знаете секретную комбинацию, и у вас есть ключ от замка. Заметьте, что эти два фактора отличаются.

Злоумышленник может похитить ключ, но без кода он бесполезен. Равно как подсмотренный код не поможет без ключа. Другими словами, чтобы пробраться в сейф, преступнику нужно украсть две разные «вещи».

Давайте посмотрим, как это выглядит в контексте информационных технологий.

Как создать и просмотреть набор резервных кодов

Чтобы создать набор резервных кодов:

- Войдите в аккаунт на странице https://myaccount.google.com/security/signinoptions/two-step-verification .

- Найдите раздел «Резервные коды».

- Нажмите Настройка илиПоказать коды .

- Распечатайте или сохраните текущие резервные коды. Создайте новый набор, если текущие коды могли украсть или вы использовали большинство из них. Для этого нажмите кнопку ПОЛУЧИТЬ КОДЫ .

Примечание.

Не можете найти коды, которые скачали? Выполните поиск на жестком диске по запросу «Backup-codes-imyapolzovatelya.txt», указав свое имя пользователя. Например, пользователь с именем google123 должен ввести в строку поиска «Backup-codes-google123.txt».

Так, очередным обновлением стала функция «Подтверждение входа» и сегодня мы сделаем ее полный обзор. Расскажем, как она работает, как включить ее, настроить или отключить.

Каждый пользователь хочет сохранить свои персональные данные, которые используются при входе, не хочет, чтобы его личные документы (фото, переписки и т.д.) стали достоянием общественности. Именно по этому, разработчики соц сети делают все, чтобы этого не произошло.

Что такое подтверждение входа

Подтверждение входа обеспечивает дополнительный уровень защиты от взлома. При использовании этой функции для входа на страницу, с незарегистрированных браузеров и устройств помимо пароля необходимо будет ввести код безопасности.

Код можно получить с помощью телефона, привязанного к Вашей странице.

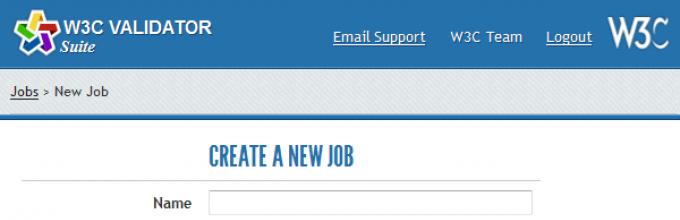

Как подключить подтверждение входа в ВК

Для подключения этой опции, вам необходимо будет перейти в пункт меню «Настройки» и там, на вкладке «Общее» найти раздел «Безопасность Вашей страницы».

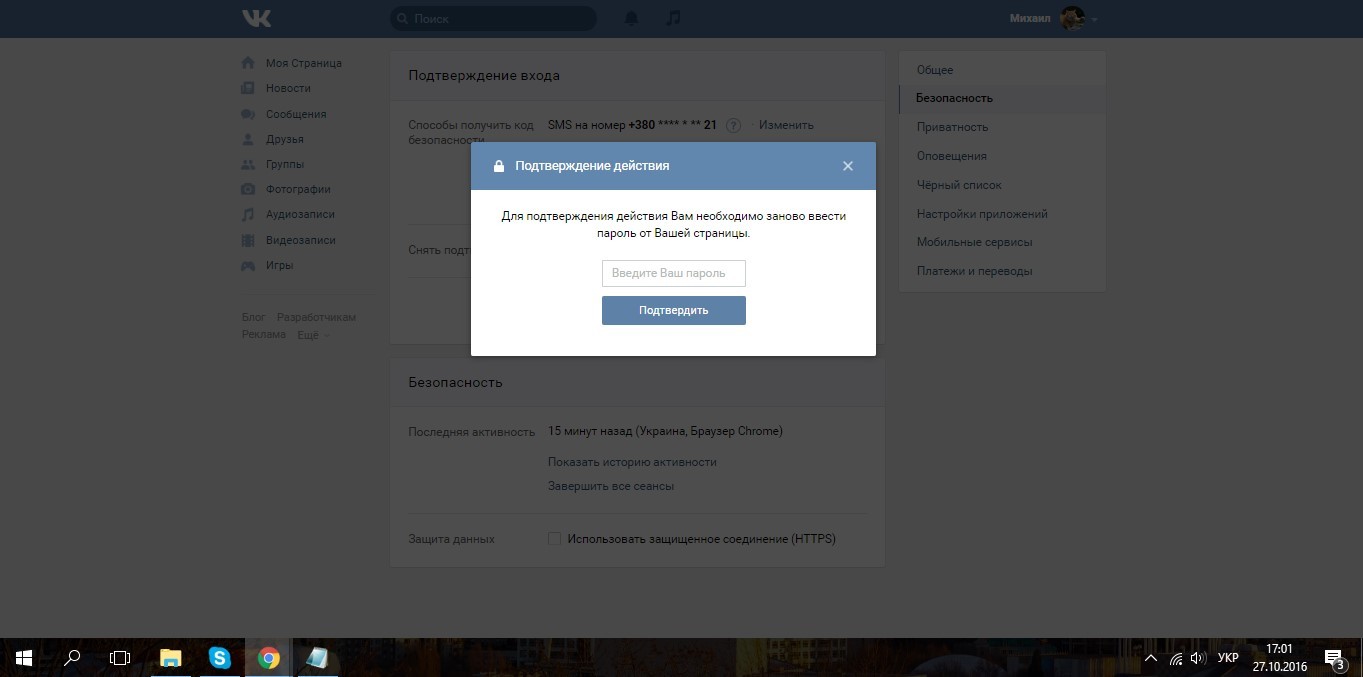

Нажав на кнопку «Подключить», перед вами откроется системное окно, где необходимо будет нажать «Перейти к настройке». Далее, система запросит подтвердить свое действие, введя пароль:

Введя свой пароль и кликнув на кнопку «Подтвердить», вы запустите эту опцию. Но, не стоит забывать о том, что после ее подключения, одного мобильного номера для будет мало. Необходимо будет подавать заявку на рассмотрение модераторам.

Если у вас остались вопросы — задавайте их на нашем и наши модераторы как можно скорее ответят вам!

GD Star Ratinga WordPress rating system Сегодня мы с вами будем разговаривать об одном из самых действенных методов защиты своей странички Вконтакте. Мы будем настраивать авторизацию на сайте таким образом, что на вашу страничку невозможно будет попасть, пока вы не введете код, полученный из смс, которая придет на ваш номер телефона, привязанный к аккаунту. То есть все будет происходить аналогично тому, как вы пользуетесь Интернет-банкингом.

Поэтому, прежде чем начинать что-то настраивать, убедитесь, что к вашей странице в вк привязан актуальный номер и вы не собираетесь его менять. .

Функция достаточно полезная, если вы боитесь за свою страницу, то проделанные действия увеличат ее безопасность в разы. Давайте преступим к практике

Что такое двухфакторная аутентификация и зачем она нужна

Разработчики внедрили эту меру предосторожности после того, как в 2014 г. хакеры нашли уязвимые места в защите нескольких популярных сервисов

Усложненная аутентификация в «Инстаграме» появилась в 2017 г. Она необходима, чтобы подтвердить личность владельца аккаунта, который заходит в соцсеть с нового IP-адреса или устройства. Система считает такую активность необычной, поэтому требует двойной проверки:

-

набора логина и пароля;

-

ввода одноразовой комбинации символов.

Секретное сочетание цифр из 2-го пункта приходит в СМС на указанный при первоначальной настройке номер телефона или генерируется специальной сторонней программой (часто это Google Authenticator или Duo Mobile).

Преимущества

Двухэтапная верификация защищает аккаунт от взлома. Благодаря ей злоумышленник, подобравший или узнавший пароль, попробует зайти в соцсеть, но потерпит неудачу, поскольку не сможет ввести код на 2-м этапе.

Этот способ авторизации удобен для тех, кто периодически заходит в «Инстаграм» с разных устройств. С его помощью удастся избежать неприятных последствий кражи одного из гаджетов с ПО для работы в этой социальной сети.

Недостатки

При аутентификации на 2-м этапе блогер тратит больше времени на процедуру входа. Ему приходится устанавливать дополнительное приложение для генерации кодов, которое занимает место в памяти мобильного устройства. Пользователи не стремятся совершать лишние действия, чтобы пролистать ленту друзей или запостить очередное селфи. Кроме того, авторизация по СМС теряет смысл, если утеряна сим-карта или аппарат, в котором она установлена.

Плюсы и минусы двухфакторной аутентификации.

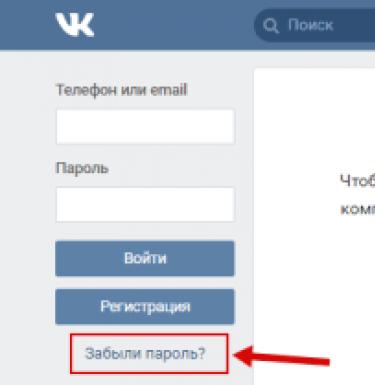

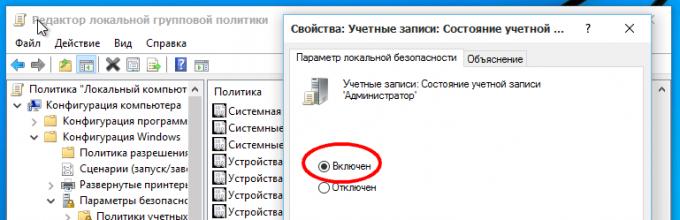

Безопасность ВКонтакте. Двухэтапная аутентификация вконтакте

Покажу как обезопасить ваш аккаунт вконтакте. Заходим в настройки Вконтакте, далее во вкладку безопасность и включаем двухэтапную аутентификацию вконтакте. Чтобы никто не мог взломать вашу страницу ВКонтакте.

Если у вас еще не подключена двухэтапная аутентификация ВКонтакте, то тут будет предложено включить Подтверждение входа. Обеспечивает надежную защиту от взлома: для входа на страницу следует ввести одноразовый код, полученный по SMS или иным подключенным способом.

Нажимаем Подключить.

Проверка Вас не утомит: для получения доступа к своему аккаунту с нового браузера или устройства достаточно ввести код подтверждения всего один раз.

Даже если злоумышленник узнает Ваш логин, пароль и использованный код подтверждения, он не сможет попасть на Вашу страницу со своего компьютера.

Нажимаем Приступить к настройке.

Для подтверждения действия вам необходимо заново ввести пароль от вашей страницы. Также можете в будущем изменить адрес ВКонтакте, чтобы у вас был уникальный адрес страницы.

Вводим свой пароль от вконтакте и нажимаем подтвердить.

Подтверждения действия. Для подтверждения мы вышлем на ваш мобильный телефон бесплатное SMS-сообщение с кодом.

Нажимаем получить код.

Спустя пару секунд на ваш номер на который зарегистрирована ваша страница Вкотнакте придёт код активации.

Вводим то число которое нам пришло в SMS-сообщении и нажимаем отправить код.

Проверка подтверждение входа успешно активирована. Не забудьте распечатать резервные коды. Они позволят вам подтверждать вход, когда у вас нет доступа к телефону, например, в путешествии.

Нажимаем завершить настройку.

Пароли приложений.

К сожалению, некоторые приложения пока не работают с кодами подтверждения. Например, мобильные клиенты iPhone, iPad и Windows Phone.

Для таких приложений необходимо создать специальные пароли. Такой пароль вводится всего один раз для каждого приложения, вам не нужно запоминать его.

Нажимаем справа сверху Закрыть.

Слева сверху в интернет браузере нажимаем Обновить, чтобы обновить страницу.

Теперь нажимаем Показать историю активности.

История активности показывает информацию о том, с каикх устройств и в какое время вы входили на сайт. Если вы подозрреваете, что кто-то получил доступ к вашему профилю, вы можете в любой момент прекратить эту активность.

Здесь отображена вся недавняя активность вашей страницы ВКонтакте и все устройства через которые вы (или не вы) входили в ваш аккаунт вконтакте.

Нажимаем слева снизу Завершить все сеансы, чтобы выйти со всех устройств кроме интернет браузера, в котором мы сейчас.

Все сеансы, кроме текущего, завершены.

Нажимаем Закрыть.

Если вы пользуетесь мобильным приложение Вкотакте на iPhone, iPad или Windows Phone, то вам надо будет вновь войти в него. А если хотите, то можете вообще заблокировать ВКонтакте на компьютере или заблокировать вконтакте на айфоне.

В этом время на вашей странице в интернет браузере появится уведомление о том, что произведена попытка входа в ваш аккаунт с такого-то iP.

Это вы вошли с мобильного приложения.

Мобильное приложение ВКонтакте переадресует вас на мобильный интернет браузер и откроет страницу проверка безопасности.

Чтобы подтвердить, что вы действительно являетесь владельцем страницы, пожалуйста, введите код подтверждения из SMS, отправленного на номер +7 и тут ваш номер.

Вводим код подтверждение пришедший нам по SMS и нажимаем отправить код.

Чтобы войти в приложение, используйте для входа специальный пароль.

Запоминать этот пароль не нужно. Скопируйте его и введите вместо своего основного пароля при входе в приложение. Ввести его потребуется только один раз.

Копируем этот одноразовый пароль для входа ВКонтакт.

Нажимаем Вернуться в приложение.

Вводим одноразовый пароль в мобильное приложение ВКонтакте и нажимаем Go.

Выйдя из Вконтакте и набрав свой логин и пароль от страницы вас попросят подтвердить, что вы действительно являетесь владельцем страницы. На ваш номер придёт смс сообщение с кодом, который надо будет ввести.

Другие уроки на сайте по теме ВКонтакте:

- Как изменить адрес ВКонтакте

- Безопасность ВКонтакте

smotrisoft.ru

В чем разница между двухэтапной и двухфакторной аутентификацией

Двухфакторная аутентификация может быть двухэтапной, но обратное верно не всегда. Граница между этими понятиями очень тонкая, поэтому их часто и не различают. Например, Twitter в блоге нарекает свою двухэтапную аутентификацию двухфакторной, а Google в справке уравнивает эти способы (впрочем, компания предлагает оба).

Действительно, в сетевых учетных записях (Microsoft, Google, Яндекс и т.п.), соцсетях и мессенджерах реализация 2FA и 2SV очень похожа. Один этап всегда подразумевает ввод пароля или ПИН-кода, который вы знаете. Разница между способами аутентификации кроется во втором этапе – 2FA возможна только в том случае, если у вас что-то есть.

Типичным дополнением к известному вам паролю служит одноразовый код или пароль (OTP). Здесь-то и зарыта собака!

Казалось бы, SMS приходит на смартфон, который у вас есть. Как вы увидите ниже, это – ложная предпосылка.

Пример двухфакторной аутентификации

Для удаленного доступа к ресурсам моего работодателя необходимо пройти двухфакторную аутентификацию. Первый фактор – пароль учетной записи, который я знаю. Второй фактор – аппаратный токен для генерации OTP, который у меня есть.

Чтобы выполнить вход в систему от моего имени, злоумышленник должен украсть не только пароль, но и выданный мне токен, т.е. физически проникнуть в мою квартиру.

Для доступа к ресурсам клиента я тоже использую 2FA, но в этом случае роль аппаратного токена выполняет смартфон с приложением RSA SecureID.

Пример двухэтапной аутентификации

Когда вы впервые входите на новом устройстве в Telegram, вам приходит на телефон код подтверждения – это первый этап аутентификации. У многих пользователей мессенджера он единственный, но в настройках безопасности приложения можно включить второй этап — пароль, который известен только вам и вводится после кода из SMS.

Заметьте, что создатели Telegram корректно именуют свою аутентификацию двухэтапной.

Проблема одноразовых паролей в SMS

Давайте вернемся к случаю с получением неправомочного доступа к аккаунту Telegram, с которого я начал сегодняшний рассказ.

В процессе взлома оппозиционерам временно отключили сервис SMS. Они видят в этом руку технического отдела МТС, но и без его участия злоумышленники вполне могли перевыпустить SIM-карту или провести атаку MITM. Больше им ничто не мешало войти в Telegram на другом устройстве!

Однако такая аутентификация остается двухэтапной, и взлом аккаунта хорошо демонстрирует, что при целевой атаке обладание смартфоном не играет никакой роли. Вы лишь знаете свой пароль и одноразовый код, который приходит в SMS, а это одинаковые факторы.

Снижает ли безопасность регистрация по номеру телефона

Да, злоумышленники могут получить ваш SMS-код, но они могут перехватить и ваш пароль, пусть и каким-то другим способом (клавиатурный шпион, контроль публичной сети Wi-Fi).

Если вы хотите лучше защитить свою учетную запись, опирайтесь на 2FA или 2SV, а не на ложное ощущение превосходства пароля над номером телефона.